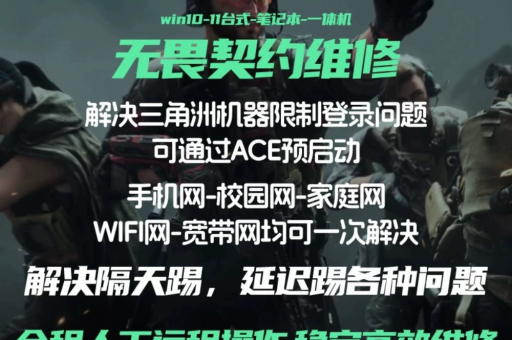

三角洲行动,解机器码——突破获得自由的秘密技巧,三角洲行动解机器码:突破获得自由的秘密技巧,三角洲行动游戏

- 三角洲行动无畏契约pubg机器修复解除标记绝地求生频繁24电脑

- 2025-05-07 00:32:31

- 357

在当今数字化飞速发展的时代,机器码作为计算机系统中底层的编码形式,如同一道道无形的枷锁,束缚着我们与计算机系统交互的自由度,而“三角洲行动解机器码”,则像是一把神奇的钥匙,为我们开启了突破这些枷锁、获得自由的秘密通道。

揭开机器码的神秘面纱

1、机器码的定义与作用

- 机器码,是计算机能够直接识别和执行的二进制代码,它是计算机硬件与软件之间沟通的语言,每一条机器码都对应着计算机的一个特定操作,从最简单的数据读取到复杂的算法执行,机器码无处不在,它就像是计算机这座巨大机器内部的“原子”,构成了整个系统运作的基础。

- 正是这种底层的编码形式,给用户带来了诸多限制,不同的计算机架构可能有不同的机器码格式,这使得软件在不同的硬件环境下可能无法正常运行,就好像不同国家使用不同的语言交流一样,存在着沟通障碍。

2、机器码对自由度的限制

- 在日常使用计算机的过程中,我们常常会遇到一些软件无法在特定的计算机上安装或运行的情况,这很大程度上就是机器码所带来的限制,一些加密软件通过复杂的机器码机制来保护自己的版权,这固然有其合理性,但对于普通用户来说,却成了获得自由使用软件的障碍。

- 在一些系统级别的操作中,机器码的限制也可能导致我们无法对系统进行深入的定制和优化,想要修改系统的某些默认设置,但由于机器码的限制而无法如愿,就好像被无形的绳索束缚住了手脚,无法自由施展拳脚。

三角洲行动的背景与意义

1、三角洲行动的起源

- “三角洲行动”最初源于一群计算机极客对机器码限制的不满和挑战,他们意识到,只有突破机器码的束缚,才能真正获得计算机使用的自由,一群志同道合的人聚集在一起,展开了一场秘密的行动,这就是“三角洲行动”的起源。

- 这些极客们凭借着对计算机底层原理的深入理解和高超的编程技巧,开始尝试破解机器码的限制,寻找突破的方法,他们就像是一群在黑暗中摸索的探险家,不断尝试新的路径,只为找到那扇通往自由的大门。

2、三角洲行动的意义

- 从技术层面来看,三角洲行动为计算机技术的发展带来了新的思路和方法,通过破解机器码的限制,人们可以更好地理解计算机系统的底层原理,为软件的跨平台运行、系统的定制化开发等提供了可能。

- 从用户体验的角度来说,三角洲行动意味着用户将不再受到机器码限制的束缚,可以更加自由地使用计算机系统,无论是安装新的软件、修改系统设置还是进行高级的编程开发,都将变得更加顺畅和自由。

- 三角洲行动还对整个计算机行业的竞争格局产生了影响,那些能够率先突破机器码限制的企业和个人,将在市场竞争中占据优势地位,推动计算机技术的不断进步。

解机器码的秘密技巧

1、逆向工程:窥探机器码的奥秘

- 逆向工程是解机器码的重要手段之一,通过对已有的软件或系统进行反向分析,研究其机器码的结构和执行流程,我们可以发现其中的规律和漏洞。

- 通过反汇编工具可以将机器码转换为汇编代码,从而更容易理解软件的执行逻辑,在逆向工程的过程中,需要具备扎实的计算机基础知识和编程经验,能够熟练运用各种调试工具和分析方法。

- 逆向工程也并非一帆风顺,很多软件采用了加密和混淆技术来保护自己的机器码,使得逆向分析变得困难重重,但正是这些挑战,激发了极客们的斗志,他们不断探索新的逆向分析方法,寻找破解加密的突破口。

2、动态调试:实时追踪机器码的执行

- 动态调试是另一种有效的解机器码技巧,通过在程序运行过程中实时监控机器码的执行情况,我们可以发现程序中的错误和异常,甚至可以修改机器码来实现特定的功能。

- 在动态调试中,常用的工具包括调试器和监控软件,调试器可以让我们逐行跟踪程序的执行,查看变量的值和寄存器的状态;监控软件则可以实时监控程序对系统资源的访问情况,帮助我们发现潜在的安全隐患。

- 动态调试需要对操作系统和编程语言有深入的了解,同时还需要具备良好的调试经验和应变能力,在调试过程中,可能会遇到各种意想不到的情况,需要我们灵活应对,不断调整调试策略。

3、漏洞利用:抓住机器码的弱点

- 软件和系统中往往存在着各种各样的漏洞,这些漏洞就是机器码的弱点,通过利用这些漏洞,我们可以绕过机器码的限制,获得对系统的控制权。

- 漏洞利用需要具备敏锐的安全意识和高超的编程技巧,攻击者需要仔细研究软件的漏洞成因和利用方法,编写针对性的攻击代码,而防御者则需要及时发现和修补漏洞,加强系统的安全性。

- 在实际应用中,漏洞利用既有可能被用于恶意攻击,也可以被用于合法的安全测试和系统优化,关键在于如何正确使用这些技巧,避免对系统造成损害。

4、代码优化:从根本上改善机器码的性能

- 除了破解机器码的限制外,我们还可以通过代码优化来改善机器码的性能,从而获得更好的使用体验,代码优化包括算法优化、数据结构优化、代码结构优化等方面。

- 采用高效的算法可以减少程序的执行时间,合理的数据结构可以提高程序的内存利用率,良好的代码结构可以增强程序的可读性和可维护性,通过不断优化代码,我们可以让机器码更加高效地运行,减少对系统资源的占用。

- 代码优化需要开发者具备扎实的编程功底和对算法的深入理解,还需要不断学习新的编程技术和优化方法,跟上技术发展的步伐。

突破获得自由的实际效果

1、软件安装与运行的自由

- 通过掌握解机器码的技巧,我们可以轻松地安装和运行那些原本无法在特定计算机上安装的软件,无论是国外的专业软件还是一些小众的开源软件,都可以在我们的计算机上顺畅运行。

- 在过去,有些国外的设计软件由于版权保护的原因,在国内的计算机上可能无法正常安装,但通过解机器码的技巧,我们可以突破这些限制,让这些软件发挥出应有的功能,为我们的工作和学习带来便利。

- 一些游戏软件也可以通过解机器码的技巧来解决兼容性问题,让我们能够在自己的计算机上畅玩各种经典游戏。

2、系统定制与优化的自由

- 对于系统级别的定制和优化,解机器码的技巧也能发挥重要作用,我们可以修改系统的默认设置,禁用一些不必要的系统服务,优化系统的启动速度和运行效率。

- 通过修改系统的注册表,可以调整系统的虚拟内存大小、禁用一些不必要的启动项等,这些操作可以让我们的计算机运行得更加流畅,提高系统的整体性能。

- 我们还可以安装一些第三方的系统优化工具,利用这些工具来进一步优化系统,这些工具往往利用了解机器码的技巧,能够深入系统底层进行优化,为我们带来更好的使用体验。

3、编程开发的自由

- 在编程开发领域,解机器码的技巧为开发者提供了更大的自由度,开发者可以更加自由地访问硬件资源、编写高效的代码,实现各种复杂的功能。

- 在嵌入式开发领域,开发者需要深入了解硬件的底层原理,才能编写高效的驱动程序,通过解机器码的技巧,开发者可以更好地理解硬件的工作原理,编写更加高效的驱动程序,提高嵌入式系统的性能。

- 在网络编程、数据库编程等领域,解机器码的技巧也可以帮助开发者突破一些限制,实现更加复杂的功能。

面临的挑战与风险

1、法律合规的挑战

- 虽然解机器码可以为我们带来自由,但也可能涉及到法律合规的问题,在很多国家和地区,破解软件的版权保护机制是违法行为,这就给解机器码的行为带来了法律风险。

- 在一些国家,破解商业软件的加密算法可能会被认定为侵犯知识产权的行为,面临着罚款和法律诉讼的风险,在进行解机器码的操作时,我们必须遵守当地的法律法规,确保自己的行为是合法合规的。

2、安全风险与稳定性问题

- 解机器码的过程本身也存在着一定的安全风险,如果操作不当,可能会导致系统崩溃、数据丢失等问题。

- 在动态调试过程中,如果不小心修改了系统的关键数据,可能会导致系统无法正常启动,利用漏洞进行代码执行也存在着被黑客攻击的风险,可能会导致系统被入侵、数据被盗取等问题。

- 在进行解机器码的操作时,我们必须谨慎小心,做好备份和安全防护措施,避免出现不必要的损失。

3、技术难度与知识门槛

- 解机器码是一项技术含量较高的工作,需要具备扎实的计算机基础知识和编程经验,对于普通用户来说,可能很难理解和掌握这些技术。

- 逆向工程需要熟悉汇编语言和调试工具,动态调试需要了解操作系统的内核原理和进程管理机制,这些都需要一定的学习和实践过程,随着计算机技术的不断发展,新的加密技术和保护机制也在不断涌现,这就要求解机器码的人员不断学习新的知识和技能,才能跟上技术发展的步伐。

“三角洲行动解机器码:突破获得自由的秘密技巧”为我们打开了一扇通往自由的大门,通过掌握这些技巧,我们可以突破机器码的限制,获得计算机使用的自由,我们也必须清醒地认识到,解机器码并非没有代价,它面临着法律合规、安全风险和技术难度等诸多挑战,在享受自由的同时,我们也要遵守法律法规,做好安全防护措施,不断提升自己的技术水平,我们才能真正实现计算机使用的自由,让计算机成为我们手中得心应手的工具。

随着计算机技术的不断发展,解机器码的技巧也将不断更新和完善,我们期待着更多的技术突破和创新,为我们带来更加自由、高效的计算机使用体验,我们也希望相关的法律法规能够与时俱进,为技术的发展提供更加宽松的环境,让解机器码的技术能够在合法合规的前提下得到更好的应用。